Лечение компьютерных вирусов и троянов в примерах

Самостоятельное лечение компьютера с помощью спец утилит (AVZ,

UVS...)

Примеры лечения вирусов/троянов

Дата публикации: 01.09.2012.

Подопытный: шпион

Monitor.Win32.KGBSpy

Анализ Virus Total:

смотреть (на дату публикации).

Зловред представляет собой очень популярный программный шпион, который известен под названиями:

- Avast Win32:KeyLogger-AQY [PUP]

- DrWeb Tool.KGBMon

- Emsisoft Riskware.Monitor.Win32.KGBSpy.d!IK

- ESET-NOD32 probably a variant of Win32/KeyLogger.Refog.B

- Kaspersky not-a-virus:Monitor.Win32.KGBSpy.jq

- Microsoft MonitoringTool:Win32/KGBKeylogger

Попробуем обнаружить и удалить его с помощью антивирусных утилит AVZ и UVS:

- Обнаружение и удаление шпиона с помощью AVZ -

Создайте лог AVZ согласно Инструкции по использованию утилиты AVZ.

AVZ выделяет элементы шпиона в раздел "Подозрительные объекты":

Но давайте пройдется по всем разделам лога AVZ, чтобы без подсказок AVZ лечить подобный зловред.

Начнем с "Список процессов":

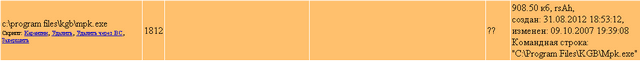

Сразу бросается запись "c:\program files\kgb\mpk.exe". Отсутствует Описание и Copyright, подозрительная папка.

Жмем под записью "Завершить", "Удалить".

Изучаем Модули:

![]()

Папка зловреда уже нам известна, поэтому запись "C:\Program Files\KGB\MPK.dll" сразу подозрительна, к тому же нет Описания и Copyright. Жмем "Удалить".

В разделе лога "Автозапуск" можно увидеть файл шпиона "C:\Program Files\KGB\Mpk.exe", который уже отработали.

Добавляем в скрипт перезагрузку и получаем примерно такой скрипт лечения:

begin

TerminateProcessByName('c:\program files\kgb\mpk.exe');

DeleteFile('c:\program files\kgb\mpk.exe');

DeleteFile('C:\Program Files\KGB\MPK.dll');

RebootWindows(true);

end.

Папку "c:\Program Files\KGB" удалить руками. Она имеет атрибут "Скрытый".

- Обнаружение и удаление шпиона с помощью Universal Virus Sniffer -

Для удаления данного зловреда Краткой инструкции UVS будет недостаточно. Поэтому лечить компьютер будем с помощью Второй инструкции UVS.

Во вкладке "Процессы" бросается в глаза файл MPK.EXE (странное имя файла, отсутствует Производитель). Если шпион установлен в папку по умолчанию, то также сразу подозрителен путь расположения C:\Program Files\KGB. Двойной щелчок по записи для получения дополнительной информации, смотрим неизвестные загруженные DLL:

![]()

Файл MPK.DLL расположен в одной паке с MPK.EXE (подозрителен) - запоминаем его имя.

Добавляем сигнатуру файла MPK.EXE в вирусную базу UVS.

Анализируем вкладки далее. "Модули в памяти" - тут нам попадается файл MPK.DLL, который уже был отмечен, как подозрительный. Производитель отсутствует. Добавляем сигнатуру файла MPK.DLL в вирусную базу UVS.

Во вкладке "Процессы без видимых окон" обнаруживаем процесс MPK.EXE, что еще раз позволяет убедиться в правильности подозрений относительно этого файла.

Файл MPK.DLL также обнаруживаем во вкладке "Неизв. модули в изв. процессах".

Далее нажимаем "Проверить список", затем "Убить все вирусы". Перезагружаем компьютер. Шпион удален.

Папку "c:\Program Files\KGB" удалить руками. Она имеет атрибут "Скрытый".